Wie aus Maschinendaten Unternehmens-Werte werden Splunk fischt Juwelen aus dem Big Datennebel

Kennen Sie „Splunk“? Nein, es handelt sich nicht um das neu erfundene Wort von Pipi Langstrumpf. Es handelt sich um einen Firmennamen, der ein wenig an „Spelunke“ erinnert und im umgangsprachlichen Amerikanisch etwa „Im Trüben fischen“, „im Nebel stochern“ meint. Splunk fischt nach wertvollen Informationen in maschinengenerierten Daten.

Anbieter zum Thema

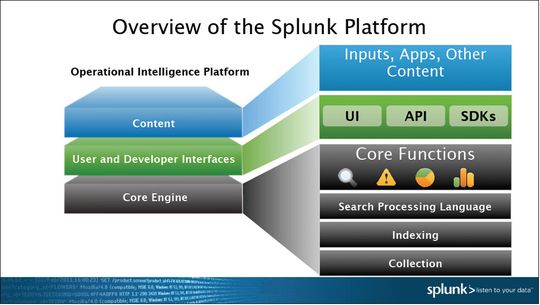

Bisher wissen hauptsächlich Datacenter-Administratoren das Unternehmen, das im April dieses Jahres an der Nasdaq notiert ist; der Aktienkurs lag am Freitagmorgen bei 22,15 Euro. Denn Splunk liest in einem patentierten Verfahren Daten aus Quellen wie Dateien und Ports auf einem Host, klassifiziert die Quelle als Quelltypen wie „syslog, „access_combined“,“Apache_error“, extrahiert den Zeitstempel , teilt die Daten in individuelle Ereignisse – einzeilig oder mehrzeilig – und schreibt jedes einzelne Ereignis in einem Index auf der Festplatte.

In diesem Index lässt sich suchen. Dabei werden diese Ereignisse zurückgegeben und Felder wie „status=404“, „user=David“ extrahiert, mit den Quelltypen abgeglichen und klassifiziert, zum Beispiel „error“ und „login:“). Unter „error“ beispielsweise lassen sich alle Fehler-Einträge finden.

Kontrolle über Anwendungen

Außerdem lassen sich die Ergebnisse in Reports und Dashbords verwenden. Sie erlauben ein Monitoring in Echtzeit und ein Drill-down, um zum Beispiel Problemen auf den Grund zu gehen.

Damit ist klar, warum Splunk seine ersten Erfolge im Rechenzentrum feiern konnte. Typische Anwendungsgebiete sind das Applikations-Management, Security und Compliance, Infrastruktur und IT Management sowie Web-Analysen.

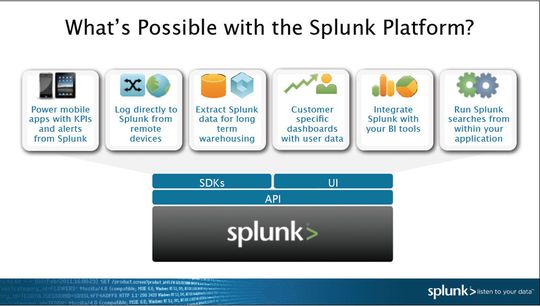

So kann die Splunk-Software für operative Transparenz über den gesamten Applikations-Stack sorgen und helfen, die Ausfallzeiten zu reduzieren. Die Software unterstützt zudem Dev-Ops-Collaboration durch einen sicheren Zugriff auf benötigte Daten, ohne dass dazu ein Eingriff in die Live-Systeme notwendig wäre.

Splunk erkennt auch unbekannte Bedrohungen

Die Algorithmen erlauben aber auch das Aufspüren und Untersuchen von Netzwerk, Server- und Speicherproblemen sowohl in physischen als auch virtuellen oder Cloud-Infrastrukturen.

Dass sich Splunk-Software darüber hinaus für die Überwachung und Optimierung Web-Anwendungen eignet, leuchtet nun fast schon von selbst ein: Die Software erlaubt Einblicke in die Ansicht und Nutzung digitaler bestände, Webseiten-Performance-Monitoring, die Analyse von Sessions und abgebrochener Kaufvorgänge beispielsweise. Ongame, ein Anbieter von B2B-Poker, der zu Spitzenzeiten rund 45.000 Besucher zählt, die gleichzeitig spielen, konnte durch den Einsatz der Splunk-Software seine Ausfallzeiten um 30 Prozent reduzieren. Das spart dem Unternehmen jährlich rund 1,9 Millionen Dollar.

Artikelfiles und Artikellinks

Link: Splunk Free Download

(ID:36948980)

:quality(80)/p7i.vogel.de/wcms/a0/74/a074b1b682c5af4985ac6db2f521efcd/0131131347v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a5/db/a5db7775305378d9d405e13e60f5e2f8/0130996707v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/59/c1/59c1cf46aaae9b03d58eb5d1711fbef3/0131024819v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/de/33de1ab85f5087fdb0ec4413d51d2dcd/0130981881v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2a/c3/2ac3b65699dffc6bc3d44838b4a27223/0131131326v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/89/97/899791db276100161ea76f79dd649245/0131131469v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/03/53/03531922dce111ec6fa5b65684d9ea1c/0131055174v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fd/a1/fda14c3b1c1b26538a1d36ea06c717e9/0130669567v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/30/eb/30eb9324ea3126096eb3a2ef820a8be5/0130704464v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f4/5b/f45bcf8db2cc67b07fd0378cc3300f4f/0130884384v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/ff/42ff4fc17a11a3fa7065cefc168ef25d/0130824377v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/c4/63c4700dcf2d980c5a5c4ed41890c62b/0130812458v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/4d/ac4d77a2d88556f01607b93d63a25f3e/0130721386v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a7/78/a778073f09b71e34b258aadcc396f100/0130856536v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ad/e9/ade9d0a11085d64eaaacbe51d683beca/0130726498v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b3/e7b349f9bb427752fd3f4ae4c52c957d/0130852653v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/81/b3/81b359118a0e0e395cdebbddcfa03243/0130668020v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/17/94/179447f80cab81cfdbadd85c46cc9b72/0131191448v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/41/ec/41ecbc8077275d54daf5895ae6f98b6c/0130998245v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/e4/d9e4f7b94025360fa28245bfccc07ada/0130927746v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ae/f9/aef9cef6337f8d1593202170a319e812/0130764658v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/49/7a/497af014bb9c80eb964cbd4b170f1af6/0130709118v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/ba/8abadeb121d645fdb8fb5a68d6a4c9b8/0130541481v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/ec/f1ec747ce9d298900249b7e29b123739/0131038591v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/35/ee/35ee684ecf7d82adb1b5360b04801c8d/0131008543v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d8/da/d8da211182a622032f94c6df22a902d0/0131020342v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2d/9b/2d9bcbf76df4db8486e544d0a3b3e3e2/0130992530v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f3/da/f3dacd38e5834ae3f3c9d0a4bc9664d3/0113348475.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/f5/90f56ec6cb3ddbdabca2162fd5477836/0113078524.jpeg)

:quality(80)/p7i.vogel.de/wcms/0f/09/0f097990002b7600075e43c92af4a3fd/0110524571.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/ae/66ae9e32738784b57e2ad8c1a4b0986f/0109756744.jpeg)

:quality(80)/p7i.vogel.de/wcms/00/24/0024808d38d25431ae2719d3f8252908/0130726727v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/21/1c/211c24358dafb0b5433509e917e532b3/0130567036v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ee/3f/ee3f063b82737f0369c09ba7854587b5/0127234708v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/f0/f1f007a4518fa65d3cb0ea5ca465142a/0121300054v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/a8/28/a828f76369267628d833a12c26dd6579/0121131534v3.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/66/c3/66c33d1f71ef2/daxten-logo-600-x-600.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/65/65/6565ddb7b8418/dcg-wort-bild-marke-dark-rgb.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/65/6d/656def888f484/02-01-eps-logo-4c-rzi.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/523700/523752/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/523700/523753/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/523700/523754/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/523700/523755/original.jpg)

:quality(80)/p7i.vogel.de/wcms/d1/5e/d15e1fef97d76b047f8f8029360f35a3/0129605177v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6d/59/6d59f3b9abe3ea5b8f5bcbe5de6be044/0130735419v2.jpeg)