Verschlüsselt und verteilt Blockchain & Co.: Das Neueste aus der Krypto-Szene

Die interessantesten News rund um Blockchain, Bitcoin oder IOTA stellt Ihnen die IoT Redaktion in diesem „Ticker“ zusammen. Nachricht des Tages: Decent launcht eine Blockchain-Lösung für die Authentifizierung von Zulieferteilen und Risikomaterialien in der Luftfahrt-Supply-Chain.

Anbieter zum Thema

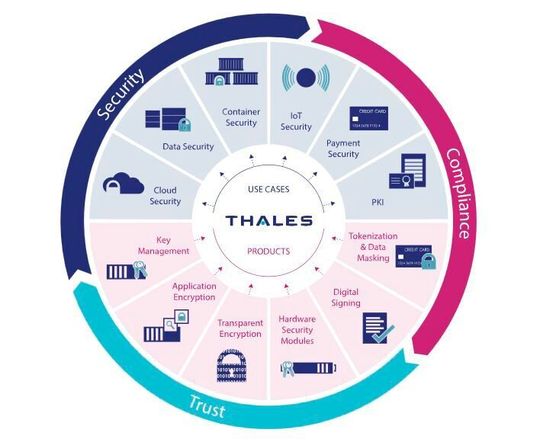

Nshield HSM von Thales unterstützen Elliptische Kurvenkryptographie

Thales, Anbieter von Systemen für Cyber-Sicherheit und Datenschutz, kündigt an, dass seine „Nshield“ Hardware-Sicherheitsmodule (HSM) jetzt elliptische kryptografische Kurven (ECC) unterstützen von Edwards und Brainpool unterstützen, um die Sicherheits- und Datenintegritätsanforderungen für die neuesten vernetzten Fahrzeuge, Fintechs und IoT-Lösungen der Enterprise-Klasse zu erfüllen.

Patrick Daly, Research Analyst bei 451 Research, erläutert: „Die Elliptische Kurvenkryptographie (ECC) wird für den Austausch kleiner kryptographischer Schlüssel verwendet, die weniger Ressourcen benötigen, um die gleichen Sicherheitsstandards wie die Public Key Infrastructure (PKI)-Protokolle zu erhalten. Die Explosion des IoT und der angeschlossenen Geräte hat die Einführung von ECC-Protokollen weit über SSL-Webseiten hinaus beschleunigt. Derzeit gibt es keinen klaren Gewinner für ECC-Protokolle für die IoT-Sicherheit. Es ist ratsam, in Infrastrukturen mit breiter ECC-Unterstützung zu investieren, da wir davon ausgehen, dass der Markt für mehrere Jahre dynamisch bleibt.“

In einem modernen Fahrzeug befinden sich rund 100 elektronische Steuergeräte (ECUs), die jeweils auf dedizierte digitale Zertifikate zur Authentifizierung von Fahrzeugnetzen und externen Verwaltungsdiensten zurückgreifen. Damit das System ein sicheres und reaktionsschnelles Kundenerlebnis bietet, sind schnelle kryptografische Berechnungen von Geräten mit begrenzter Rechenleistung und begrenztem Speicher erforderlich. Die ECC-Lösungen von Brainpool und Edwards werden immer häufiger eingesetzt, um diesen Bedarf zu decken.

Ubirch entwickelt blockchain-basierte Industrie 4.0-Lösungen

Das Kölner Unternehmen Ubirch hat seine Mitgliedschaft im Center Connected Industry auf dem RWTH Aachen Campus besiegelt. Als Mitglied des Netzwerks von Industrieanwendern und -lieferanten sowie Forschern aus den Bereichen Maschinenbau, Informations- und Produktionsmanagement testet das Start-up den Einsatz von Blockchain im Produktionsprozess.

Ubirch teilt sich Ressourcen mit den Forschungseinrichtungen des RWTH Aachen Campus und kann die Anforderungen an seine Lösungen mit Industriepartnern vor Ort diskutieren. Das Start-up entwickelt derzeit im Center Connected Industry eine Lösung mit einem Sensorhersteller, einem Mobilfunkunternehmen und Lieferanten, die es Fertigungseinrichtungen ermöglichen, Produktionsstätten sicher und drahtlos miteinander zu kommunizieren.

„Der RWTH Aachen Campus bietet eine hervorragende Infrastruktur für Start-ups wie uns, um praxisnahe neue Geschäftsmodelle für Industry 4.0 zu entwickeln. Wir haben nicht nur Zugang zu Fertigungsmaschinen, sondern können uns auch direkt mit namhaften Industrie- und Technologie-Unternehmen spezifische Projekte zur sicheren Maschinenkommunikation viel schneller und effizienter umsetzen“, äußert Stephan Noller, CEO von Ubirch.

Dapp - eine Blockchain-Lösung für die Luftfahrtindustrie

Decent kündigt eine weitere dezentrale Anwendung (Dapp) angekündigt, die auf seiner Plattform „3IPK“ basiert. Im Rahmen des Projekts soll der Luftfahrtindustrie eine Blockchain-Lösung zur Verfügung gestellt werden. 3IPK dient der Automatisierung von Zertifizierungskontrollen sowie Flugtüchtigkeits-, Lieferketten- und Wartungsprozessen für die Bereiche Luft- und Raumfahrt, Automobil, Verteidigung und Nuklearindustrie.

Laut Maria Capova, CEO von 3IPK, wird die Authentifizierung von Zulieferprodukten zum Kostentreiber, wenn einerseits Teile im Rahmen sehr langer Lieferketten aus der ganzen Welt bezogen werden, während andererseits strenge Regulierungsprozesse einzuhalten sind und ein Management von Risikorohstoffen erfolgen muss.

Matej Michalko, Gründer und CEO von Decent, hat vor einigen Wochen in seinem persönlichen Blog die aktuelle Situation in der Luftfahrtindustrie beobachtet. Er kam zur Überzeugung, dass eine solche Situation zusätzlich Zeitengpässe verursachen und bei schwacher Rückverfolgbarkeit und sogar zu einem Sicherheitsrisiko werden kann, wenn die Authentifizierungs- und Verifizierungsprozesse nicht ausreichend durchgesetzt werden. Mit der „Dcore“-Plattform von Decent könnten die oben genannten Probleme gelöst werden.

Mit Dcore will 3IPK Probleme in Bezug auf die Verfolgung, Authentifizierung und Verifizierung der Lieferkette minimieren. Durch die Verwendung der Funktion „Smart Dust“ Fingerprinting sichert 3IPK die Echtzeit-Verfolgung, sodass die Hersteller den Überblick über alle Teile behalten, die sich durch die Lieferkette bewegen. Nach Einschätzung von Decent und 3IPK führt dies zu einer Effizienzsteigerung, indem unnötige Kosten vermieden und Transparenz und Sicherheit gewährleistet werden.

Darüber hinaus wird 3IPK durch die Implementierung der Zertifizierungs-Originalitätskontrolle den Luftfahrtzulieferern ein Regelwerk zur Verfügung stellen, das die Zahlungs- und Abwicklungsprozesse in der Lieferkette beschleunigt und sicherer macht. Mit der neuesten Version von DCore von DECENT, die mehr als 2000 Transaktionen pro Sekunde abwickeln kann, möchte 3IPK so schnell wie möglich ein komplexes Lieferantenmanagementsystem für die Luftfahrtindustrie implementieren.

Decent wurde 2015 gegründet und ist eine gemeinnützige Stiftung, die eine Open-Source-Blockchain-Plattform namens DCore entwickelt hat. DCore wurde 2017 eingeführt und ist eine stabile, skalierbare und kostengünstige Open-Source-Blockchain-Plattform. Als weltweit erste Blockchain für digitale Inhalte, Medien und Unterhaltung bietet DCore benutzerfreundliche Software Development Kits, um dApp-Entwickler und Unternehmen im dezentralen Netzwerk zu unterstützen.

Indikatoren für Kryptomining-Malware identifiziert

Eine neue Cyber-Bedrohung stellt Kryptomining-Malware dar. Sie funktioniert gänzlich anders als bisher bekannte Angriffstechniken und ist deshalb nur äußerst schwer zu erkennen. Cyberark hat auf Basis einer detaillierten Analyse der Mining-Malware für die Kryptowährung „Monero“ fünf Indikatoren identifiziert, die auf eine Infektion hindeuten.

„Fremde Rechenpower für das Geldverdienen zu nutzen ist nicht etwas komplett Neues, findet bei Kryptomining allerdings in einer Intensität und mit direktem Output (Bitcoins) in einer bislang nicht gesehenen Dimension statt“, erklärt Christian Goetz, Director of Presales – DACH bei Cyberark. „In starkem Kontrast etwa zu Ransomware agieren bösartige Kryptominer zudem unerkannt im Hintergrund. Folglich gestaltet sich auch das Aufspüren solcher Attacken sehr schwierig. CyberArk hat deshalb einige Indikatoren identifiziert, die auf Kryptomining-Malware hindeuten.“

Für die Ermittlung der Indikatoren hat Cyberark den XMRig-Source-Code detailliert analysiert, einen Open-Source-basierten Monero-CPU-Miner mit Windows-Unterstützung, der unter GNU General Public License (GPL) veröffentlicht ist. Der weitgehend in C++ erstellte Miner ist unter Malware-Schreibern sehr populär geworden, da er unter anderem einfach zu kompilieren ist und Windows-spezifische Performance-Optimierungen bietet.

Die Analyse des „Xmrig“-Source-Codes hat gezeigt, wie ein bösartiger Kryptominer auf Windows in der Praxis arbeitet. Der Xmrig-Design-Ansatz kann zwar von anderen Kryptominern differieren, allerdings gibt es fünf Punkte, die für die Detektion der neuen Malware-Typen generell interessant sind.

- 1. Speicherzugriff: Eine charakteristische Eigenschaft des Monero-Minings ist die Verwendung des CryptoNight-Algorithmus, der unter anderem zu einer Optimierung der Speicherzugriffsgeschwindigkeit führt und damit den Miner-Output drastisch steigert. In Windows bietet die VirtualAlloc API eine besondere Methode für die Optimierung der Speicherlatenz durch den MEM_LARGE_PAGES Flag. Dieser Flag kann somit ein wertvoller Indikator für die Initialisierung eines Monero-Miners sein. Darüber hinaus sind auch die User-Account-Privilegien zu beachten, die für die Nutzung des MEM_LARGE_PAGES Flag erforderlich sind. Wenn der Malware-Schreiber seinen Miner nicht richtig verschleiert, sind die Windows-API-Aufrufe, die für die Modifizierung dieser Privilegien benötigt werden, ein exzellenter Hinweis auf Monero-Mining.

- 2. Kryptomining-Traffic: Auch wenn der ausgehende Traffic, der von einem bösartigen Kryptominer produziert wird, ein deutliches Indiz einer Infektion sein kann, sind dabei zwei Herausforderungen zu berücksichtigen: Mining-Pools verwenden unterschiedliche Ports und teilweise wird SSL-Verschlüsselung genutzt. Sollte aber ein Malware-Autor den Kryptomining-Traffic weder durch Nutzung von SSL noch durch einen Proxy verbergen, kann der Datenverkehr ein einfacher Indikator für eine Kryptomining-Infektion sowohl auf einer lokalen Maschine als auch im Netzwerk sein.

Da es zudem nur eine begrenzte Anzahl an Mining-Pools gibt, sind Verbindungen zu deren IPs ein untrügliches Zeichen für eine Infektion. Wenn die Ziel-IP und der Host-Name mittels eines Proxys verborgen werden, können auch die Traffic-Muster zwischen dem Pool und Miner ein anderer guter Infektionshinweis sein.

- „3. Cryptonight-Logic:“ Das Fehlen von Windows-API-Aufrufen in der Cryptonight-Logic lässt zwar einerseits Diagnosen hinsichtlich API-Hooking oder mittels Event Tracing for Windows (ETW) ins Leere laufen. Andererseits eröffnet aber die Cryptonight-Logic auch die Möglichkeit einer zuverlässigen Detektion durch traditionelle Byte-Muster-File-Scanner in Sicherheitsprodukten wie Antivirus-Lösungen.

Der Grund dafür ist, dass hochspezifische Code-Muster verwendet werden, die für die Funktionsweise des Miners essenziell und ohne detaillierte Kenntnis der kryptografischen Logik auch kaum zu ändern sind. Zudem würde die Konzeption einer von Grund auf neuen Cryptonight-Implementierung aus Sicht des Angreifers einen zu hohen Aufwand bedeuten. Selbst Angreifer, die einen eigenen Miner kreieren wollen, sind versucht, Files wie „Cryptonight_x86.h“ von Projekten wie Xmrig direkt in ihre eigene Code-Basis zu kopieren, um Zeit einzusparen.

- 4. Lesbare Strings und Kommandozeilen: Ein weiteres Indiz für eine Infektion durch Kryptominer im Allgemeinen – Xmrig ist hier keine Ausnahme – ist das Vorhandensein einer großen Anzahl an lesbaren Strings, oftmals sogar einzigartigen. Der Grund hierfür ist, dass alle öffentlichen Miner im Hinblick auf maximale Anwenderfreundlichkeit geschrieben sind. Eine noch einfachere Variante dieser Detektionsmethode – ohne die Notwendigkeit, File-Inhalte zu scannen – stellt die Beobachtung verdächtiger Kommandozeilen bei aktiven Prozessen dar; ohne Rekompilieren eines Miners ändert sich nämlich die Syntax von Kommandozeilen nicht.

- 5. CPU-Nutzung: Nicht zuletzt ist eine starke CPU-Auslastung ebenfalls ein guter Indikator für Kryptominer. Allerdings besteht hier auch die Gefahr einer hohen Anzahl an False Positives. Infolgedessen sollte das Kriterium CPU-Nutzung nur in Kombination mit anderen Detektionsverfahren genutzt werden, um eine maximale Exaktheit der Ergebnisse sicherzustellen.

Weitere Informationen zum Thema Kryptomining-Malware vermittelt das Whitepaper „Behind the Hidden Conversion of Electricity to Money: An In-Depth Analysis of XMR Cryptominer Malware“.

Gesundheitsdaten-Dienste in der Open Telekom Cloud

Grapevine World qualifiziert sich erfolgreich für das Partnerprogramm „SoftwareBoost“ der Telekom Deutschland GmbH, dem größten europäischen IKT-Service-Provider. Im Rahmen des Programms verlagert Grapevine World seine Dienste rund um den Blockchain-basierten, sicheren Austausch von Gesundheitsdaten in die „Open Telekom Cloud“ (OTC).

Die Telekom Deutschland wird zu einem Kern-Hosting-Provider für die Grapevine-Services rund um den sicheren internationalen Austausch von Gesundheitsdaten. Die Nutzung der Public Cloud ermöglicht eine Datenhaltung unter besonderer Berücksichtigung von Datenschutz, Datensicherheit und DSGVO.

Das in Wien ansässige Unternehmen Grapevine World hat eine innovative Blockchain-basierte Plattform entwickelt. Das dezentrale Ökosystem ermöglicht einen reibungslosen und sicheren Austausch von Gesundheitsdaten.

In einem Pilotprojekt mit Tiani Spirit, der University of Southampton und einem Forbes-100-Pharmaunternehmen wird sein Potenzial im Rahmen einer ausgewählten klinischen Studie getestet. Grapevine World macht dabei anonymisierte Daten zugänglich, unabhängig vom Ort, an dem sie gespeichert sind.

Illegales Crypto-Mining - ein neuer Trend

Insgesamt haben die Analysten des IT-Security-Unternehmens G Data in den ersten sechs Monaten des Jahres 2018 rund 2,4 Millionen neue Malware-Typen identifiziert. Die Bedrohungslage wandelt sich derzeit stark – neun der zehn meist erkannten Schädlinge aus dem vergangenen Jahr waren im ersten Halbjahr 2018 nicht mehr in den Top 10 vertreten.

Ein Trend der Bösewichte 2018: das heimliche und illegale Schürfen von Kryptowährungen – so genanntes Cryptomining. Schädlinge für den Windows-PC, die Kryptowährungen schürfen, verstecken sich häufig auf Webseiten. Dabei werden die Rechner derjenigen, die diese Seiten angesurft haben, dazu missbraucht, um einen finanziellen Gewinn für die Kriminellen zu erwirtschaften.

Die G-Data-Sicherheitsexperten haben in ihrer Analyse zum ersten Halbjahr 2018 festgestellt, dass dabei vor allem immer häufiger Webassembly, ein neuer Web-Standard, von den Kriminellen ausgenutzt wird. Dieser Standard ist als Ergänzung zu Javascript gedacht, um eine schnellere Ausführung von Code zu erreichen. Genau diese Vorgehensweise ist ideal für Cryptominer.

Allerdings wurden nicht alle Cryptominer werden von G Data als Schadprogramm eingestuft, da nicht immer eindeutig erkennbar ist, ob Nutzer dem Schürfen zugestimmt haben. Daher werden diese teils als Schädling, teils als „Potentiell unerwünschte Programme“ (PUP) kategorisiert. Unter den Top 10 der abgewehrten Malware-Bedrohungen finden sich gleich drei Cryptominer, unter den Top 10 der abgewehrten PUP-Erkennungen sogar vier.

IOTW portiert Micro-Mining Software auf Realtek Wifi Chipsätze

Anapp Blockchain Technologies Limited („Anapp“), der IoT-Blockkettenentwickler hinter IOTW (eine neue Blockchain für IoT-Anwendungen), gibt die Portierung seiner Micromining-Software auf den „Realtek Ameba (RTL8710BN)“ Wifi-Chipsatz mit technischer Unterstützung der Realtek Semiconductor Corp. bekannt.

Realtek zählt zu den drei führenden Herstellern von Fabless-Halbleitern in Taiwan und ist einer der weltweit führenden Netzwerk- und TV-Chipsatzanbieter mit einem Umsatz von über 1,3 Milliarden Dollar im vergangenen Jahr. Produkte, die die Chipsätze von Realtek verwenden, befinden sich in Hunderten von Millionen von Haushalten rund um den Globus. Die Zusammenarbeit wird es ermöglichen, dass Geräte, die mit Realtek-Lösungen betrieben werden, IOTW-Coins minen können.

Trotz all der jüngsten Publicity rund um Blockchain und Krypto-Währungen profitieren die Menschen kaum von diesen Technologien, was vor allem mit der technischen Komplexität der Krypto-Währungen zusammenhängt. IOTW, das IoT-Blockchain-Venture von Anapp, will dies ändern, indem es fast alle angeschlossenen IoT-Geräte (30 Milliarden bis 2020) ohne zusätzliche Hardware-Anforderungen IOTW-Token minen lässt.

Hinweis: Den Artikel hat DataCenter-Insider vom Schwesterportal „Industry of Things“ entlehnt.

(ID:45544415)

:quality(80)/p7i.vogel.de/wcms/4c/3f/4c3f7e2bd17787c3cd16a871611af16f/0130591319v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/78/3d/783d67de6135df94a68299d87a12a74e/0130942387v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7c/52/7c5227112fa05f60e21a5880ef9e5b6b/0130929467v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/0c/b6/0cb659b857a730ab94b3641fb3932da5/0130793406v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/23/5a/235a7cc8f0f6ee6992d706dd2422bb1f/0130911332v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/49/7a/497af014bb9c80eb964cbd4b170f1af6/0130709118v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/2c/11/2c11353be10b8aff5cfc4c83246199e9/0130640586v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fd/a1/fda14c3b1c1b26538a1d36ea06c717e9/0130669567v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/30/eb/30eb9324ea3126096eb3a2ef820a8be5/0130704464v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/e4/d9e4f7b94025360fa28245bfccc07ada/0130927746v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ad/ec/adec05b770cd908c372d6641faf88fa1/0130765706v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f4/5b/f45bcf8db2cc67b07fd0378cc3300f4f/0130884384v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/ff/42ff4fc17a11a3fa7065cefc168ef25d/0130824377v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/c4/63c4700dcf2d980c5a5c4ed41890c62b/0130812458v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/4d/ac4d77a2d88556f01607b93d63a25f3e/0130721386v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ad/e9/ade9d0a11085d64eaaacbe51d683beca/0130726498v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b3/e7b349f9bb427752fd3f4ae4c52c957d/0130852653v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/81/b3/81b359118a0e0e395cdebbddcfa03243/0130668020v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/93/91/9391c9624ce4cfd414eaed171c3e50b8/0130668778v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/41/ec/41ecbc8077275d54daf5895ae6f98b6c/0130998245v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/7c/6a/7c6ab6abcf322a0d07628261625577cc/0130815008v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/73/62/7362883dfa5efc0dcacb2e148a5dd7e0/0130738599v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ae/f9/aef9cef6337f8d1593202170a319e812/0130764658v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/ba/8abadeb121d645fdb8fb5a68d6a4c9b8/0130541481v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ee/0d/ee0d01ec7c94a6030ea13872c3adf768/0130913216v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/04/e1043ed6ca566979642a98b7dbadf235/0130912330v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c4/43/c44345288e65c7a41cd5ce0da355ba1f/0130874335v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f3/da/f3dacd38e5834ae3f3c9d0a4bc9664d3/0113348475.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/f5/90f56ec6cb3ddbdabca2162fd5477836/0113078524.jpeg)

:quality(80)/p7i.vogel.de/wcms/0f/09/0f097990002b7600075e43c92af4a3fd/0110524571.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/ae/66ae9e32738784b57e2ad8c1a4b0986f/0109756744.jpeg)

:quality(80)/p7i.vogel.de/wcms/00/24/0024808d38d25431ae2719d3f8252908/0130726727v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/21/1c/211c24358dafb0b5433509e917e532b3/0130567036v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ee/3f/ee3f063b82737f0369c09ba7854587b5/0127234708v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/f0/f1f007a4518fa65d3cb0ea5ca465142a/0121300054v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/a8/28/a828f76369267628d833a12c26dd6579/0121131534v3.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/64/e4/64e4be0db6ddc/rittal-4c-w.png)

:fill(fff,0)/p7i.vogel.de/companies/62/0b/620b6080ee47f/dtmlogo.png)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:quality(80)/p7i.vogel.de/wcms/33/1f/331ffa2cb30a7b072e1638c05427d09d/0127917586v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/47/2b/472bd45fda84691f7ab05aead0768fa0/0128281476v2.jpeg)