Security für Rechenzentren im Fokus Vectra Networks sichert Amazon Web Services

Das Security-Unternehmen Vectra Networks nutzt „Gigamon Visibility Platform“, um Unternehmen zu helfen, bislang unerkannte Cyber-Attacken in Public Clouds aufzudecken. Das Unternehmen spricht von einem „Durchbruch in Sachen Datacenter Security“. Es sollen sich versteckte Cyber-Attacken innerhalb von Amazon Web Services (AWS) aufdecken lassen, die unauffindbar waren.

Anbieter zum Thema

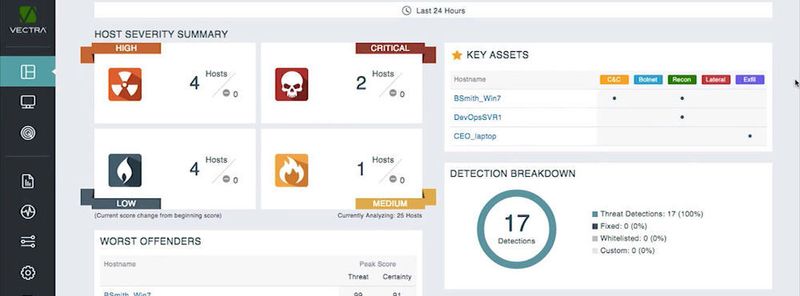

Vectra Networks ist auf automatisierte Gefahren-Management spezialisiert. Darunter fällt die Erkennung von versteckten Cyber-Angriffen in Echtzeit innerhalb von Unternehmensnetzwerken, Rechenzentren und der Cloud. Durch ein kontinuierliches Monitoring des internen Netzwerkverkehrs lassen sich aktive Angriffe identifizieren – noch während sie geschehen.

Vectra assoziiert Bedrohungen mit den jeweils angegriffenen Geräten, gibt Einblicke in die Hackeraktivität sowie Zusammenhänge und priorisiert die Bedrohungen, von denen die größte Gefahr ausgeht. So können IT-Verantwortliche ihre Zeit und Ressourcen gezielt nutzen, um Datenverluste zu verhindern oder zu mindern. Die US-Redaktion von „Dark Reading“ hat Vectra Networks erst kürzlich mit dem „Best of Black Hat 2016 Award“ als innovativstes, aufstrebendes Sicherheitsunternehmen gekürt.

In den kommenden drei Jahren werden nach aktuellen Prognosen 56 Prozent aller unternehmensweiten Arbeitsprozesse und 83 Prozent des gesamten Traffics innerhalb von Rechenzentren in der Public Cloud stattfinden. Vor diesem Hintergrund sind kontinuierliche Cybersecurity-Kontrollen, die die Anforderungen der Unternehmen an Public Cloud-Migration erfüllen, dringend erforderlich, um das Angriffsverhalten lückenlos aufzudecken.

Künstliche Intelligenz im Einsatz

Oliver Tavakoli, Chief Technology Officer bei dem Unternehmen erläutert: „Einen offenen Server-Port zu kapern, ist der effektivste Weg, eine Hintertür in kompromittierten Workloads zu installieren. Indem wir den Traffic innerhalb der Cloud überwachen, können wir bislang unerkannte Einfallstore für Hacker aufdecken und bieten somit einen einzigartigen Schutz gegen diese ernstzunehmende Angriffsmethode.“

Im Falle von AWS setzt Vectra auf künstliche Intelligenz (AI), um auffällige Anzeichen eines Cyber-Angriffs automatisch zu erkennen. Hierzu gehören „Command-and-Control“, laterale Bewegungen, internes Auskundschaften sowie Datenexfiltration. IT-Sicherheitsteams sollen dadurch in die Lage versetzt werden, Bedrohungen schnell und zielgerichtet zu unterbinden. Das kann für Unternehmen und Organisationen die Entscheidung erleichtern, ihre Firmenanwendungen, Daten und andere geteilte IT-Ressourcen zu Amazon Web Services (AWS) zu migrieren und zugleich das Risiko von Gefahren, Schäden und Datendiebstahl signifikant zu verringern.

Die Tools-Kombi

Um den Anforderungen von Public Clouds gerecht zu werden, richtet sich das Leistungsspektrum des Werkzeugs „Vectra Virtual Sensor“ (vSensor) nach dem aktuellen 20-Gbps-Limit der AWS-Instanztypen.

Die „Gigamon Visibility Platform für AWS“ ermöglicht es Unternehmen, einen standardisierten Ansatz zu nutzen, um auf den Netzwerk-Traffic in einem AWS VPC (Virtual Private Cloud) zugreifen zu können. Mithilfe der Gigamon Lösung können Anwender Traffic von „Amazon EC2s“ an Sicherheits-Tools wie „Vectra on Demand“ schicken – eine Möglichkeit, die es zuvor nicht gab. Insofern ermöglicht es die Integration mit Gigamon der Vectra-AI-Software, AWS Workloads effektiv abzusichern und somit Schwachpunkte in der Public Cloud zu beseitigen.

Beau Canada, Vice President of Information Security bei Ticketmaster, ist Kunde und kommentiert: „Dieser Ansatz füllt eine große Lücke in der Absicherung öffentlicher Clouds und räumt Sicherheitsbedenken hinsichtlich der AWS-Migration aus dem Weg. Ohne native SPAN-Port-Unterstützung in AWS waren die Möglichkeiten für einen Netzwerküberblick bisher eingeschränkt.“

Die Vectra Integration mit Gigamon biete nun Einblicke in das Angriffsverhalten für einen zentralen und wachsenden Teil des Unternehmens innerhalb der Public Cloud. Sein Fazit: „Mit einer Lösung wie dieser können Firmen alles, unter anderem auch Back-Office-Anwendungen, in die Cloud auslagern.“

Im Bunde mit Cb Response

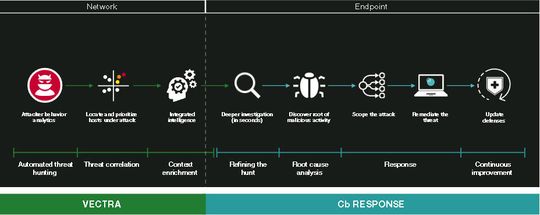

Ebenfalls noch Frisch ist die Vereinbarung mit Carbon Black und die Integration mit dem Netzwerk-basierten Tool “Cb Response”. Aktive Bedrohungen sollen sich damit sehr schnell auffinden und isolieren lassen. Und Schnelligkeit ist einer der wichtigsten Eigenschaften eines Security-Werkzeugs. So formulierte jüngst Michael S. Rogers, Director der U.S. National Security Agency, vor einem Senatsausschuss (Senate Armed Services Committee): “Für mich ist die größte Frustration die Geschwindigkeit, die Geschwindigkeit und noch einmal die Geschweindigkeit. Wir müssen schneller werden.“

Derzeitige Schätzungen gehen davon aus, dass es über eine Million Stellen im Umfeld von Cybersecurity gibt, die unbesetzt sind (rund 200.000 Stellen davon in den USA). Bis zum Jahr 2019 soll die Zahl auf rund 1,5 Millionen anwachsen. „Doch dieser weltweite Mangel an Skills trifft alle Bemühungen Cyber-Attacken so schnell wie möglich aufzuspüren und zu stoppen ins Mark“, erläutert Vectra-CSO Günter Ollmann-

Die Vereinbahrung sieht die Integration der Cybersecurity-AI -Software von Vectra Networks, die nach verdecktem Angriffsverhalten im Netz fahndet, mit Cb Response zusammen. Das überbrücke die Lücke zwischen Netzwerk- und Endpoint-Spürnasensoftware. Analysten können beides mit nur einem Fingerzeig zusammenbringen.

Artikelfiles und Artikellinks

(ID:44513510)

:quality(80)/p7i.vogel.de/wcms/92/69/926957985fcebbb3e065a2faf9c652ea/0131454826v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/23/a2/23a22ca2809e9d56ee77adc7ff357565/0131271145v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/db/65/db659edded4ec36a88aa5f13abf4bbf0/0131318711v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/53/61/536101b95adc3b78a7eba0f8de2db47c/0131269746v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/36/b8/36b8ba441409b46b71455151dfc60538/0131002266v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/09/03/09035e7bbac6cadc0b1f21818144194f/0131423113v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a1/dd/a1ddf02ccf707e1002dc9f0b0c41f6cf/0131298906v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/af/21/af21f7761950c841306c223f77f91155/0131423495v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/6b/646b6d3886e625484482cb2ad1d2df30/0131318698v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5c/1f/5c1fd669777e3f56dfd9fdd7d09995f7/0131301166v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dd/44/dd444ffd9fdf1be2fb62dcc9e40e085f/0131240534v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f4/5b/f45bcf8db2cc67b07fd0378cc3300f4f/0130884384v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/ff/42ff4fc17a11a3fa7065cefc168ef25d/0130824377v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/c4/63c4700dcf2d980c5a5c4ed41890c62b/0130812458v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a7/78/a778073f09b71e34b258aadcc396f100/0130856536v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ad/e9/ade9d0a11085d64eaaacbe51d683beca/0130726498v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b3/e7b349f9bb427752fd3f4ae4c52c957d/0130852653v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/81/b3/81b359118a0e0e395cdebbddcfa03243/0130668020v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/16/b7/16b7b2637f84403b141e992af44500d9/0131265177v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2c/6c/2c6ceaad30aeee8c46974275a39c1717/0131220620v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b8/26/b82629c5b95d15047e5489328a63a6e0/0131192769v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/17/94/179447f80cab81cfdbadd85c46cc9b72/0131191448v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c6/2b/c62b87f2a390d03996b4db6e3c51b1ee/0131312711v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/e4/d9e4f7b94025360fa28245bfccc07ada/0130927746v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ae/f9/aef9cef6337f8d1593202170a319e812/0130764658v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/49/7a/497af014bb9c80eb964cbd4b170f1af6/0130709118v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/e9/1f/e91fc245c584b6ed72107ab6433bbf9a/0131310055v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6e/95/6e9529f775612253d132e9002edc3c6f/0131312462v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/04/f3/04f34ccd22d33a964e864e5ad0cc9678/0131308317v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b2/b5/b2b53d801176f1a4e6dbb7e80861d738/0131311098v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f3/da/f3dacd38e5834ae3f3c9d0a4bc9664d3/0113348475.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/f5/90f56ec6cb3ddbdabca2162fd5477836/0113078524.jpeg)

:quality(80)/p7i.vogel.de/wcms/0f/09/0f097990002b7600075e43c92af4a3fd/0110524571.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/ae/66ae9e32738784b57e2ad8c1a4b0986f/0109756744.jpeg)

:quality(80)/p7i.vogel.de/wcms/41/ec/41ecbc8077275d54daf5895ae6f98b6c/0130998245v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/00/24/0024808d38d25431ae2719d3f8252908/0130726727v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ee/3f/ee3f063b82737f0369c09ba7854587b5/0127234708v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/f0/f1f007a4518fa65d3cb0ea5ca465142a/0121300054v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/a8/28/a828f76369267628d833a12c26dd6579/0121131534v3.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/64/e4/64e4be0db6ddc/rittal-4c-w.png)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/107300/107370/65.png)

:fill(fff,0)/p7i.vogel.de/companies/66/c3/66c33d1f71ef2/daxten-logo-600-x-600.jpeg)

:quality(80)/p7i.vogel.de/wcms/50/60/5060b8bcc37409a521fc8d72e7c8efa3/0128226983v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e3/65/e365620d4e846590b1b3ba353e09631c/0126109905v2.jpeg)