Eset-Mitarbeiter enthüllen die Multiplattform-Schädling, der High-Performance-Systeme attackiert Malware Kobalos narrt HPC-Cluster

Forscher des Anbieters von Sicherheitssoftware Eset, haben eine Malware analysiert, die unter anderem auf HPC-Cluster (HPC = High Performance Computing). Sie haben die kleine, aber komplexe Malware rückentwickelt, die auf viele Betriebssysteme wie Linux, BSD, Solaris und möglicherweise AIX und Windows portierbar ist.

Anbieter zum Thema

„Aufgrund ihrer winzigen Codegröße und vieler Tricks haben wir diese Malware `Kobalos´ benannt,“ schreibt Marc-Etienne M. Léveillé auf der Eset-Site. In der griechischen Mythologie sei ein Kobalos eine kleine, schelmische Kreatur. „Dieser Grad an Raffinesse ist bei Linux-Malware nur selten zu beobachten.“ In der Veröffentlichung „A wild Kobalos appears: Tricksy Linux malware goes after HPCs“, ist nun die Funktionsweise dieser Bedrohung beschrieben.

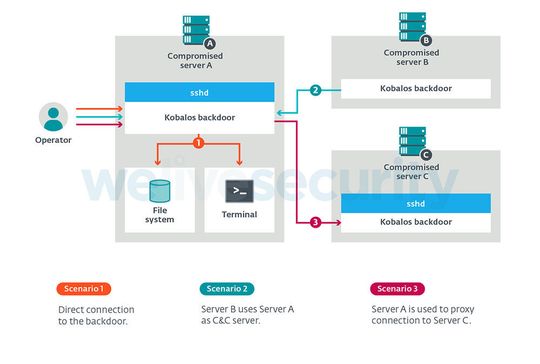

Laut Léveillé handelt es sich bei Kobalos um eine „generische Hintertür“. Kobalos gewährt Remotezugriff auf das Dateisystem, bietet die Möglichkeit Terminalsitzungen zu erzeugen, und erlaubt Proxy-Verbindungen zu anderen mit Kobalos infizierten Servern.

Unklar sei jedoch, welche Absichten hinter den Angriffen mit Kobalos stehen, so Léveillé. So ist auch nicht nachvollziehbar, welche Vorfälle, insbesondere mit Krypto-Miner, etwa mit den aufgespürten Sicherheitsvorfällen vom vergangenen Jahr, die im Gutachten des European Grid Infrastructure (EGI) Computer Security Incident Response Team (CSIRT) veröffentlicht wurden, mit der Kobold-Malware in Verbindung stehen. „Obwohl wir wissen, dass Kobalos große HPC-Cluster kompromittiert hat, konnte niemand die Kobalos-Vorfälle mit dem Einsatz von Kryptowährungs-Malware in Verbindung bringen“, schreibt Léveillé.

Klar ist aber, dass Kobalos nicht ausschließlich auf HPCs abzielt: Zum Beispiel war ein großer asiatischer Internet Service Provider, ein nordamerikanischer Endpoint Security-Anbieter sowie einige einfache Server ebenfalls von dieser Bedrohung betroffen. In Zusammenarbeit mit dem CERN Computer Security Team und anderen Organisationen t, die an der Abwehr von Angriffen auf wissenschaftliche Forschungsnetzwerke beteiligt sind, steht aber fest, dass dem Einsatz von Kobalos andere Vorfälle vorausgegangen sind.

Die Hintertür

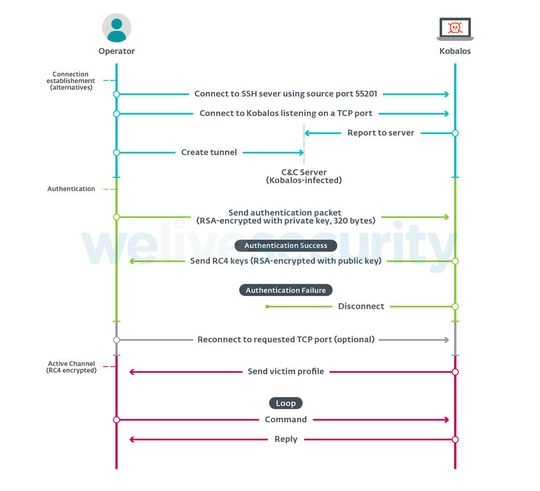

Außerdem haben die Forscher herausgefunden, dass es manchmal möglich ist, eine Systemkompromittierung aus der Ferne zu erkennen, indem über einen bestimmten TCP-Quellport eine Verbindung zum SSH-Server herstellt wird. Mit diesem Wissen haben die Eset-Forscher im Internet potenzielle Opfern aufspüren und über die Bedrohung verständigen können.

Es gibt mehrere Möglichkeiten für die Hintermänner, einen mit Kobalos infizierten Computer zu erreichen. Die Methode, die am häufigsten auftaucht, besteht darin, dass Kobalos in die ausführbare OpenSSH-Serverdatei (sshd) eingebettet ist und den Backdoor-Code auslöst, wenn die Verbindung von einem bestimmten TCP-Quellport kommt. Außerdem gibt es andere eigenständige Varianten, die nicht in sshd eingebettet sind. Diese Varianten stellen entweder eine Verbindung zu einem C&C-Server her, der als Mittelsmann fungiert, oder sie warten auf eine eingehende Verbindung an einem bestimmten TCP-Port.

Was Kobalos einzigartig macht, ist laut Léveillé die Tatsache, dass sich der Code zum Ausführen eines Command-and-Control-Servers (C&C Server) in Kobalos selbst befindet. Jeder von Kobalos kompromittierte Server lässt sich von den Bedienern, die einen einzigen Befehl senden, in einen solchen C&C-Server umwandeln. Da die IP-Adressen und Ports in der ausführbaren Datei fest codiert sind, können die Bediener neue Kobalos-Beispiele generieren, die diesen neuen C&C-Server verwenden.

Der Handlanger

Wie Léveillé schreibt, ist in den meisten von Kobalos kompromittierten Systemen der SSH-Client kompromittiert, um Anmeldeinformationen zu stehlen. „Dieser Stealer für Anmeldeinformationen unterscheidet sich von allen schädlichen OpenSSH-Clients, die wir bis jetzt gesehen haben, und wir haben in den letzten acht Jahren viele davon gesehen.“

Er nennt es „Raffinesse“. Die Raffinesse dieser Komponente sei jedoch nicht die gleiche wie bei Kobalos selbst: „Es wurde kein Wert daraufgelegt, frühe Varianten des Stealers zu verschleiern.“ Beispielsweise wurden Zeichenfolgen unverschlüsselt gelassen und gestohlene Benutzernamen und Kennwörter werden einfach in eine Datei auf der Festplatte geschrieben. Allerdings gibt es neues Varianten, die „eine gewisse Verschleierung“ enthalten und die Möglichkeit bieten, Anmeldeinformationen über das Netzwerk zu filtern.

Die Anwesenheit dieses Stealers gibt einen Hinweis darauf, wie sich Kobalos verbreitet. Jedem, der den SSH-Client eines kompromittierten Computers verwendet, werden die Anmeldeinformationen gestohlen. Diese Anmeldeinformationen können dann von den Angreifern verwendet werden, um Kobalos später auf dem neu entdeckten Server zu installieren.

Wie sich Kobalos versteckt

Jedenfalls macht Kobalos es seinen Ermittlern schwer; denn die Analyse von Kobalos „ist nicht so trivial wie bei anderer Linux-Malware, da der gesamte Code in einer einzigen Funktion gespeichert ist, die sich rekursiv selbst aufruft, um Unteraufgaben auszuführen“, berichtet Léveillé. Darüber hinaus seien alle Zeichenfolgen verschlüsselt, was erschwert, den Schadcode zu finden.

Der Autor setzt hinzu: „Die Verwendung der Hintertür erfordert einen privaten 512-Bit-RSA-Schlüssel und ein 32 Byte langes Kennwort. Nach der Authentifizierung werden RC4-Schlüssel ausgetauscht und die weitere Kommunikation damit verschlüsselt.“

Die Gegenwehr

Mittlerweile erkennen Eset-Produkte die Kobalos-Malware als Linux/Kobalos oder Linux/Agent.IV. Der Stealer für SSH-Anmeldeinformationen wird als Linux/SSHDoor.EV, Linux/SSHDoor.FB oder Linux/SSHDoor.FC identifiziert. Eine YARA-Regel ist auch im Malware-ioc-Repository von Eset auf Github verfügbar.

Aus Netzwerksicht ist es möglich, Kobalos zu erkennen, indem auf den dem SSH-Server zugeordneten Ports nach Nicht-SSH-Verkehr sucht. Wenn die Kobalos-Backdoor mit einem Betreiber kommuniziert, wird weder vom Client noch vom Server ein SSH-Banner (SSH-2.0-…) ausgetauscht.

Eine Zwei-Faktor-Authentifizierung (2FA) für die Verbindung mit SSH-Servern hätte die Bedrohung mindern können, rügt Léveillé und mahnt an, eine solche einzurichten. Denn Kobalos sei „überdurchschnittlich weit fortgeschritten“ und große Unternehmen noch eine ganze Weile gefährdet.

Hinweise:

- Eine umfassende Liste von Kompromissindikatoren (IoCs) und Samples finden sich Eset-Github-Repository.

- Die Eset-Forscher möchten zudem die Arbeit von Maciej Kotowicz vom MalwareLab.plhervorheben, der Kobalos unabhängig analysiert hat und mit dem Ergebnisse gegenseitig ausgetauscht worden sind.

(ID:47111372)

:quality(80)/p7i.vogel.de/wcms/92/69/926957985fcebbb3e065a2faf9c652ea/0131454826v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/23/a2/23a22ca2809e9d56ee77adc7ff357565/0131271145v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/db/65/db659edded4ec36a88aa5f13abf4bbf0/0131318711v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/53/61/536101b95adc3b78a7eba0f8de2db47c/0131269746v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/36/b8/36b8ba441409b46b71455151dfc60538/0131002266v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/09/03/09035e7bbac6cadc0b1f21818144194f/0131423113v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a1/dd/a1ddf02ccf707e1002dc9f0b0c41f6cf/0131298906v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/af/21/af21f7761950c841306c223f77f91155/0131423495v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/6b/646b6d3886e625484482cb2ad1d2df30/0131318698v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5c/1f/5c1fd669777e3f56dfd9fdd7d09995f7/0131301166v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dd/44/dd444ffd9fdf1be2fb62dcc9e40e085f/0131240534v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f4/5b/f45bcf8db2cc67b07fd0378cc3300f4f/0130884384v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/ff/42ff4fc17a11a3fa7065cefc168ef25d/0130824377v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/c4/63c4700dcf2d980c5a5c4ed41890c62b/0130812458v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a7/78/a778073f09b71e34b258aadcc396f100/0130856536v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ad/e9/ade9d0a11085d64eaaacbe51d683beca/0130726498v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b3/e7b349f9bb427752fd3f4ae4c52c957d/0130852653v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/81/b3/81b359118a0e0e395cdebbddcfa03243/0130668020v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/16/b7/16b7b2637f84403b141e992af44500d9/0131265177v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2c/6c/2c6ceaad30aeee8c46974275a39c1717/0131220620v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b8/26/b82629c5b95d15047e5489328a63a6e0/0131192769v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/17/94/179447f80cab81cfdbadd85c46cc9b72/0131191448v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c6/2b/c62b87f2a390d03996b4db6e3c51b1ee/0131312711v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/e4/d9e4f7b94025360fa28245bfccc07ada/0130927746v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ae/f9/aef9cef6337f8d1593202170a319e812/0130764658v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/49/7a/497af014bb9c80eb964cbd4b170f1af6/0130709118v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/e9/1f/e91fc245c584b6ed72107ab6433bbf9a/0131310055v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6e/95/6e9529f775612253d132e9002edc3c6f/0131312462v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/04/f3/04f34ccd22d33a964e864e5ad0cc9678/0131308317v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b2/b5/b2b53d801176f1a4e6dbb7e80861d738/0131311098v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f3/da/f3dacd38e5834ae3f3c9d0a4bc9664d3/0113348475.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/f5/90f56ec6cb3ddbdabca2162fd5477836/0113078524.jpeg)

:quality(80)/p7i.vogel.de/wcms/0f/09/0f097990002b7600075e43c92af4a3fd/0110524571.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/ae/66ae9e32738784b57e2ad8c1a4b0986f/0109756744.jpeg)

:quality(80)/p7i.vogel.de/wcms/41/ec/41ecbc8077275d54daf5895ae6f98b6c/0130998245v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/00/24/0024808d38d25431ae2719d3f8252908/0130726727v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ee/3f/ee3f063b82737f0369c09ba7854587b5/0127234708v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/f0/f1f007a4518fa65d3cb0ea5ca465142a/0121300054v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/a8/28/a828f76369267628d833a12c26dd6579/0121131534v3.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/64/e4/64e4be0db6ddc/rittal-4c-w.png)

:fill(fff,0)/p7i.vogel.de/companies/60/de/60ded37a20a00/logo-vertiv.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/64/39/6439b8923f905/vzm-logo-2023-rgb-400pxb-it-sicherheit.png)

:quality(80)/p7i.vogel.de/wcms/7f/08/7f08e0a98ad89a98d8d4e59d5740abae/0131017664v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6a/da/6ada422145cf2f0bff21b53b8465e112/0131017698v1.jpeg)