Bei Inventur des Netzwerks aktive Endpunkte entdeckt 350.000 + 20.000 Ports bei der Deutschen Bahn wollen gemanagt sein

Das zweitgrößte Transport- und Logistikunternehmen der Welt muss seine 350.000 Netzwerk-Ports in einem Dutzend Ländern zentral sichern, steuern und verwalten. Deutsche Bahn setzt auf ein Netzwerk-Management mit Auconet. Und so geht´s.

Anbieter zum Thema

Mit jährlich über zwei Milliarden Fahrgästen benötigt die Deutsche Bahn eine strenge Netz- und Kostenkontrolle. Der Berliner Softwarespezialist Auconet hat mit dem System „BICS“ - Business Infrastructure Control System - einen neuen, Ansatz zur Steuerung komplexer Netzwerke hat entwickelt. Das System wird von zahlreichen Großkonzernen genutzt, wie DHL, Finanz-Informatik, Krones, Müller Drogeriemärkte oder eben der Deutschen Bahn.

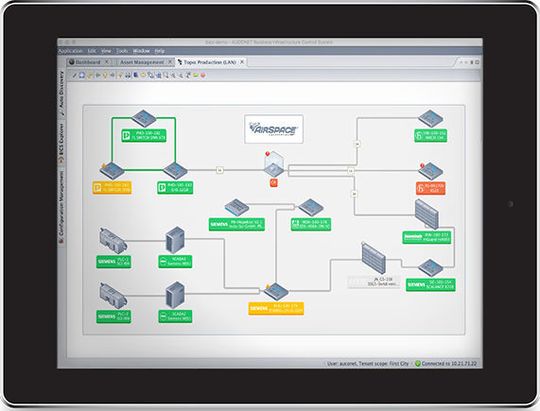

Auconet wurde 1998 von einem deutschen Ingenieurteam mit langjähriger Erfahrung im Bereich IT Operation Management gegründet und gehört seit Anfang 2018 zur Beta Systems Group. Das System besteht aus folgenden Kernfunktionen: Erkennung der Geräte und Verbindungen, Ereignis- und Alarmbehandlung, umfangreiche Dashboards, Steuerung aller Funktionen über eine moderne grafische Benutzeroberfläche. Mit diesem System verfügen IT-Administratoren über umfangreiche Möglichkeiten, ein IT-Netzwerk zu verwalten, die Performance sicherzustellen und die Funktionalität der einzelnen Netzwerkkomponenten zu überwachen.

Im ersten Schritt werden die Netzwerkkomponenten - Router, Switches - identifiziert. Aus den daraus gewonnenen Informationen erzeugt das Network Management Modul eine komplette Topologie des Netzwerks (= Inventarisierung). Diese kann nach eigenen Vorstellungen strukturiert werden, zum Beispiel nach Subnetzen, Standorten und Gerätetypen.

Im zweiten Schritt werden die gefundenen Netzwerkgeräte analysiert und die an sie angeschlossenen Endgeräte ermittelt. Zur Vervollständigung der Endgeräte-Ermittlung können auch gegebenenfalls vorhandene WLAN-Controller in die Analyse einbezogen werden, so dass auch die Endgeräte identifiziert werden, die per WLAN ins Netzwerk eingebunden sind.

Entdeckung der Endpunkte

Auconet BICS bietet ihr eine durchgängige Netzüberwachung, die Kontrolle über alle Ports und ermöglicht die Verwaltung des gesamten Netzes über eine einzige Konsole. Innerhalb weniger Stunden entdeckte Auconet BICS nicht nur die 350.000 Ports, von denen die Deutsche Bahn wusste, sondern auch 20.000 bisher unentdeckte Endpunkte. Dies ermöglichte eine genaue Kostenzuordnung für die DB Systel, dem internen IT-Dienstleister der Deutschen Bahn.

Die mehr als 15.000 Switches und Router der Deutschen Bahn stellen eine Mischung aus Geräteherstellern wie Cisco, Juniper und Enterasys dar. Mit dem System „CA Spectrum“ konnte die Deutsche Bahn die Sicherheits- und Audit-Anforderungen nicht erfüllen, jeden Endpunkt zu erkennen. DB Systel, der interne IT-Dienstleister der Deutschen Bahn, benötigte zudem die Funktionalität, sein gesamtes Netzwerk von einer Konsole aus zu sehen, zu verwalten und zu steuern sowie jedes Gerät und jeden Endpunkt für die innerbetriebliche Abrechnung von IT-Services genau zu berücksichtigen.

Die meisten IT Operations Management (ITOM)-Tools für Netzwerksicherheit und -kontrolle können nur die Produkte eines bestimmten Herstellers verwalten. Auconet zeichnet sich durch seine Fähigkeit aus, jeden Router, Switch und Endpunkt jedes Herstellers zu erkennen, zu überwachen und zu verwalten. So kann die Software eine Echtzeit-Sichtbarkeit aller Endpunkte und Uplinks bieten und sich zudem nahtlos in die CA Spectrum-Verwaltungskonsole integrieren.

Vier Stunden bis zum Go!

Es dauerte weniger als vier Stunden, um die Netzwerkparameter in die nahezu plug-and-play-fähigen Auconet Appliances einzugeben und sie voll funktionsfähig zu machen - für alle sieben von DB Systel lizenzierten Instanzen. Am selben Tag lieferte Auconet BICS überraschend mehrere Tausend nicht erfasste Endpunkte, die eine genauere innerbetriebliche Leistungsverrechnung mit neuem Umsatzpotenzial für die DB Systel bildeten.

Insgesamt erkannte BICS 20.000 Endpunkte, die den Administratoren bisher unbekannt waren, sowie mehr als 15.000 Netzwerkgeräte und 210.000 Endgeräte. „Auconet liefert schnell messbare Ergebnisse, ohne unsere internen Ressourcen zu binden“, sagt Anton Kress von DB Systel.

Innerhalb von zwei Tagen konnte die Deutsche Bahn ihr gesamtes herstellerunabhängiges IT-Netzwerk - jeden Router, Switch, Computer, Smartphone und Bürodrucker - inklusive Fahrkartenautomaten in Bahnhöfen sehen. Mit der vollständigen Integration von Auconet BICS in bestehende Datenbanken haben Anwender Zugriff auf alle Transaktions-, Buchhaltungs-, Anlagen-, Änderungs- und Problemdaten. Der Bahngigant nutzt diese Echtzeitansicht für zentrale Steuerung, Sicherheit, Nachvollziehbarkeit und verbesserten IT-Betrieb und schafft damit einen Mehrwert für seine globale Infrastruktur.

(ID:46081280)

:quality(80)/p7i.vogel.de/wcms/cb/71/cb71e590a7dc308eaba6d56d64b7eb88/0131454836v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/92/69/926957985fcebbb3e065a2faf9c652ea/0131454826v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/23/a2/23a22ca2809e9d56ee77adc7ff357565/0131271145v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/db/65/db659edded4ec36a88aa5f13abf4bbf0/0131318711v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/be/38be533948e665f81f8dd40af236f0e7/0131491752v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/36/b8/36b8ba441409b46b71455151dfc60538/0131002266v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/09/03/09035e7bbac6cadc0b1f21818144194f/0131423113v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e0/98/e09817246d3203a4b491b223997c76dd/0131317840v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a1/dd/a1ddf02ccf707e1002dc9f0b0c41f6cf/0131298906v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/af/21/af21f7761950c841306c223f77f91155/0131423495v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/6b/646b6d3886e625484482cb2ad1d2df30/0131318698v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dd/44/dd444ffd9fdf1be2fb62dcc9e40e085f/0131240534v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f4/5b/f45bcf8db2cc67b07fd0378cc3300f4f/0130884384v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/ff/42ff4fc17a11a3fa7065cefc168ef25d/0130824377v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/c4/63c4700dcf2d980c5a5c4ed41890c62b/0130812458v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a7/78/a778073f09b71e34b258aadcc396f100/0130856536v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ad/e9/ade9d0a11085d64eaaacbe51d683beca/0130726498v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b3/e7b349f9bb427752fd3f4ae4c52c957d/0130852653v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/81/b3/81b359118a0e0e395cdebbddcfa03243/0130668020v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/16/b7/16b7b2637f84403b141e992af44500d9/0131265177v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2c/6c/2c6ceaad30aeee8c46974275a39c1717/0131220620v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b8/26/b82629c5b95d15047e5489328a63a6e0/0131192769v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/17/94/179447f80cab81cfdbadd85c46cc9b72/0131191448v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c6/2b/c62b87f2a390d03996b4db6e3c51b1ee/0131312711v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/e4/d9e4f7b94025360fa28245bfccc07ada/0130927746v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ae/f9/aef9cef6337f8d1593202170a319e812/0130764658v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/49/7a/497af014bb9c80eb964cbd4b170f1af6/0130709118v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/e9/1f/e91fc245c584b6ed72107ab6433bbf9a/0131310055v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6e/95/6e9529f775612253d132e9002edc3c6f/0131312462v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/04/f3/04f34ccd22d33a964e864e5ad0cc9678/0131308317v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b2/b5/b2b53d801176f1a4e6dbb7e80861d738/0131311098v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f3/da/f3dacd38e5834ae3f3c9d0a4bc9664d3/0113348475.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/f5/90f56ec6cb3ddbdabca2162fd5477836/0113078524.jpeg)

:quality(80)/p7i.vogel.de/wcms/0f/09/0f097990002b7600075e43c92af4a3fd/0110524571.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/ae/66ae9e32738784b57e2ad8c1a4b0986f/0109756744.jpeg)

:quality(80)/p7i.vogel.de/wcms/41/ec/41ecbc8077275d54daf5895ae6f98b6c/0130998245v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ee/3f/ee3f063b82737f0369c09ba7854587b5/0127234708v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/f0/f1f007a4518fa65d3cb0ea5ca465142a/0121300054v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/a8/28/a828f76369267628d833a12c26dd6579/0121131534v3.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/64/e4/64e4be0db6ddc/rittal-4c-w.png)

:fill(fff,0)/p7i.vogel.de/companies/6a/03/6a032acb3d1c7/kentix-aa-logo-.png)

:quality(80)/p7i.vogel.de/wcms/b2/96/b2969d83524f6b359a6c4461c1cf4af7/0129467279v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/fc/42fc34e47bb7ef7b87b0fd9be7f59dff/0131285094v1.jpeg)