Scripting und Automatisierung von Sicherheitseinstellungen Powershell-Befehle, die die Windows-Firewall steuern

In „Windows 8“ und „Windows Server 2012“ lassen sich per Powershell so gut wie alle Einstellungen für die Firewall vornehmen. Der Vorteil des Command-Line-Interface besteht in der Möglichkeit, die Konfigurationen in Skripte zu fassen und zu automatisieren. Außerdem lassen sich mehrere Verwaltungsaufgaben parallel ausführen.

Anbieter zum Thema

Neben der Powershell lassen sich viele Einstellungen der Windows-Firewall auch in der Befehlszeile durchführen. Dazu wird der Befehl netsh.exe mit der Option advfirewall genutzt, zum Beispiel:

netsh advfirewall firewall add rule name="All ICMP V4 Allow" dir=in action=allow protocol=icmpv4Wie sich eine Firewall-Regel über das Netzwerk und der Powershell auf alle Rechner mit Windows Server 2012 oder Windows 8 kopieren lässt, erfahren Interessanten in einem Blog-Beitrag der Technet-Seite, alle CMDlets für die Windows-Powershell sind ebenfalls in der TechNet zu finden.

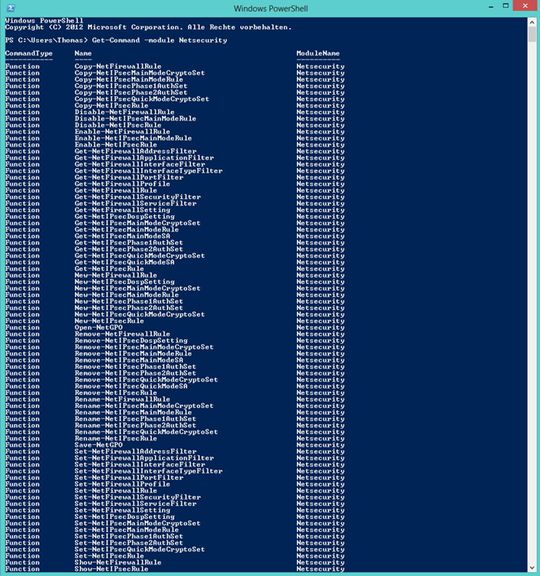

Alle Befehle die zur Verfügung stehen, lassen sich am besten mit dem Befehl Get-Command -module Netsecurity anzeigen. Wie für alle CMDlets, kann auch für die CMDlets der Firewall eine Hilfe angezeigt werden. Dazu steht in der Powershell der Befehl get-help <CMDlet> zur Verfügung. Mit der Option -examples zeigt die Powershell Beispiele an.

Um etwa eine neue Firewall-Regel zu erstellen, hilft der Befehl

New-NetFirewallRule -DisplayName "ICMP block" -Direction Inbound -Protocol icmp4 -Action Block(ID:42267698)

:quality(80)/p7i.vogel.de/wcms/c7/54/c754757c7446742d9caf5d77bef3a31d/0131655757v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f8/9f/f89fc5b3ceb14b7ab5e18dc27342229e/0131606788v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/03/0e032c8ef5c1fbf81895e76d1d030977/0131669954v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f0/55/f05563d06ec1adfe9418965c8198361e/0131573273v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1d/9d/1d9dcb77d275a8fbc612ced3ef4e4cb5/0131667707v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/86/15/86152540923c089f2f69da6b62f2f0a5/0131647678v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/f8/90f8635e66eeec5e1585ce3a269d5316/0131650168v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/48/a0/48a062512b997888422d6fd83a7552f0/0131634933v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0a/83/0a8371885d52666e74c9b549a0a6050e/0131542674v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6b/35/6b3528ecb1548d836b815c159a772d72/0131318428v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dd/44/dd444ffd9fdf1be2fb62dcc9e40e085f/0131240534v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f4/5b/f45bcf8db2cc67b07fd0378cc3300f4f/0130884384v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/ff/42ff4fc17a11a3fa7065cefc168ef25d/0130824377v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/c4/63c4700dcf2d980c5a5c4ed41890c62b/0130812458v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6e/80/6e803451356aedef2f7983857510d019/0131541101v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a7/78/a778073f09b71e34b258aadcc396f100/0130856536v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ad/e9/ade9d0a11085d64eaaacbe51d683beca/0130726498v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/b3/e7b349f9bb427752fd3f4ae4c52c957d/0130852653v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ae/97/ae97c2dc5b160060993cc8c12d2c6760/0131604900v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/16/b7/16b7b2637f84403b141e992af44500d9/0131265177v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2c/6c/2c6ceaad30aeee8c46974275a39c1717/0131220620v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a2/de/a2de7cb23cfbecebc9d41861fcd04b3b/0131646536v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ab/da/abda4198eec4667e63121b4038eb9696/0127011549v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bf/a9/bfa9522af622dfe0fca8fcf1ae0f157b/0131569943v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/36/b8/36b8ba441409b46b71455151dfc60538/0131002266v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/e4/d9e4f7b94025360fa28245bfccc07ada/0130927746v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ae/f9/aef9cef6337f8d1593202170a319e812/0130764658v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/34/dd/34ddaf5cb8a24ace5f71306deedef377/0131704455v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/44/3b44e1fd4831cf41de1aa672ad19bcdd/0131703269v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0c/20/0c2056ff1bf1bcb98586ca6c68d037f6/0131658852v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b4/35/b435d8950fd8d2a2c9c257aebce9f901/0131650764v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f3/da/f3dacd38e5834ae3f3c9d0a4bc9664d3/0113348475.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/f5/90f56ec6cb3ddbdabca2162fd5477836/0113078524.jpeg)

:quality(80)/p7i.vogel.de/wcms/0f/09/0f097990002b7600075e43c92af4a3fd/0110524571.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/ae/66ae9e32738784b57e2ad8c1a4b0986f/0109756744.jpeg)

:quality(80)/p7i.vogel.de/wcms/ee/3f/ee3f063b82737f0369c09ba7854587b5/0127234708v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/f0/f1f007a4518fa65d3cb0ea5ca465142a/0121300054v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/a8/28/a828f76369267628d833a12c26dd6579/0121131534v3.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/6a/03/6a032acb3d1c7/kentix-aa-logo-.png)

:quality(80)/p7i.vogel.de/wcms/6a/5b/6a5bdbc36653543cc35a22222a4a133a/0131202045v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/42/fc/42fc34e47bb7ef7b87b0fd9be7f59dff/0131285094v1.jpeg)