Firewall Management: Ein Fass ohne Boden

Die Automatisierung im Network Security Policy Management mit Open Source

Von

Tim Purschke*

Tim Purschke, Berater Netzwerksicherheit bei der Cactus E-security GmbH, macht deutlich, welche Aspekte IT-Verantwortliche rund um das Firewall Management beachten müssen und welche Fallstricke drohen. Außerdem demonstriert er, wie ein Open Source Firewall Orchestrator Abhilfe schaffen kann und welche Vorteile eine solche Lösung in der Praxis bietet.

Für viele Unternehmen ist das Firewall-Management vom Aufwand und Finanziellen her wie ein Fass ohne Boden

Für viele Unternehmen ist das Firewall-Management vom Aufwand und Finanziellen her wie ein Fass ohne Boden (Bild: © F|Fotodesign /Adobestock)

Die Herausforderungen für IT-Abteilungen häufen sich: Sinkende Budgets, wachsende Aufgabenfelder und zunehmende Cyber-Kriminalität sind nur einige Punkte, mit denen IT-Verantwortliche sich täglich auseinandersetzen müssen. Eines der besonders komplexen Themen ist das Firewall Management, zumal in vielen Unternehmen Lösungen unterschiedlicher Anbieter im Einsatz sind, die sich nur schwer synchronisieren lassen.

Im Spannungsfeld zwischen regulatorischen Anforderungen, internen Sicherheitsstandards und verzweigten Systemstrukturen geht der Überblick schnell verloren. Die Folge: Ohnehin schon zu kleine Teams müssen viele Stunden manuelle Arbeit in ihr Firewall Management stecken. Abhilfe versprechen einige so genannte NSPM-Tools (Network Security Policy Management), die jedoch neben beträchtlichen Kosten auch eine geringe Flexibilität mit sich bringen und daher nur bedingt bei der Bewältigung der täglichen Herausforderungen helfen.

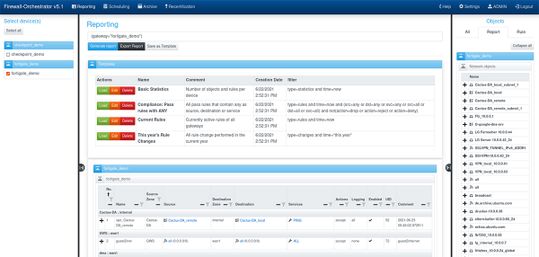

Die Cactus E-security GmbH bietet Tool für das Network Security Management an.

Die Cactus E-security GmbH bietet Tool für das Network Security Management an. (Bild: Cactus E-security GmbH)

Die meisten am Markt erhältlichen Lösungen gehen die allgemein bekannten Herausforderungen zwar gezielt an, belasten allerdings bereits in der Standardausführung die ohnehin dünnen IT-Budgets erheblich. Hinzu kommt, dass individuelle Anpassungen entweder gar nicht oder nur gegen weitere hohe Investitionen möglich sind – ohne Garantie, dass anschließend tatsächlich alle Funktionen so programmiert sind, wie sie im individuellen Anwendungsfall benötigt werden.

Katzengold statt Edelprodukte

Bei Schwierigkeiten mit der teuren NSPM-Lösung ist der Support in vielen Fällen ausschließlich auf internationalem Level erreichbar und auch die SLAs fallen nicht unbedingt positiv auf. Das ist vor allem deshalb ein Problem, weil NSPM in Zeiten zunehmender Cyber-Attacken und immer komplexerer Umgebungen zum entscheidenden Wettbewerbsfaktor geworden ist.

Da die kommerziellen Tools nicht halten, was sie auf den ersten Blick versprechen, setzen viele Unternehmen auf manuelle Prozesse – teils mit selbst gebauten „Excel“-Anwendungen – und schaffen damit zwei weitere Probleme: einen extrem hohen manuellen Arbeitsaufwand sowie eine intransparente, fehleranfällige „Lösung“, die spätestens bei einem internen Audit oder einer externen Prüfung in die Knie geht.

Eine vielversprechende Alternative ist jedoch: ein Open Source Firewall Orchestrator für plattformübergreifendes Firewall Management, individuell anpassbar auf die Prozesse im jeweiligen Unternehmen.

Mehr Sicherheit trotz oder wegen offener Quellcodes

Wenn es um das Thema Sicherheit geht, gibt es zu Open-Source-Ansätzen zwei Lager: Die, die Angst vor quelloffenen Lösungen haben, weil Jedermann Einblick darin hat – und die, die genau diese Tatsache als Chance verstehen und erkennen, dass gerade die Transparenz mehr Sicherheit schafft. Von „Red Hat Enterprise Linux“ über „Elastic Search“ bis hin zum „Apache Webserver“ haben sich inzwischen viele Open-Source-Lösungen in Unternehmen aller Branchen einen festen Platz gesichert. Allerdings beinhaltet NSPM zahlreiche einzelne Aspekte, die nicht zu unterschätzen sind:

Hier geht es um das Firewall Management, die Standardisierung der Policies für verschiedene Geräte und Produkte unterschiedlicher Hersteller, automatisiertes Change-Management, die Dokumentation der Richtlinienänderungen, Compliance Checks, die Visualisierung und Analyse des Datenverkehrs, Risiko- sowie Sicherheitsanalysen und vieles mehr. Doch auch für dieses komplexe Thema gibt es inzwischen Open-Source-Lösungen, die aus den Fehlern der großen kommerziellen Tools gelernt haben und einen lizenzfreien, flexiblen Ansatz bieten.

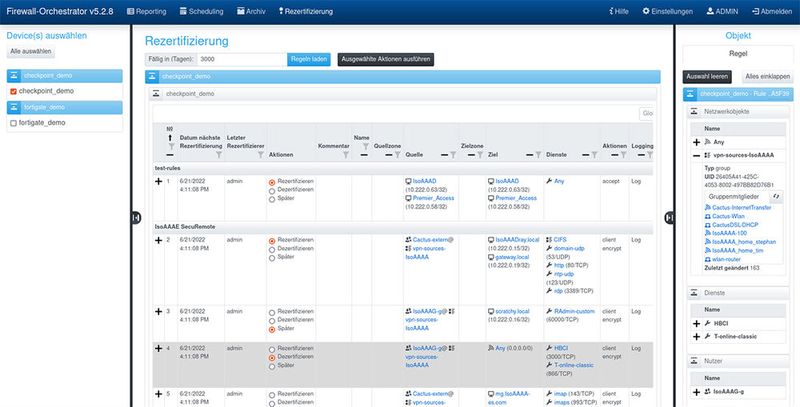

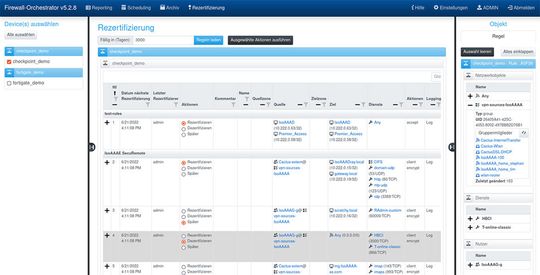

Ein Open Source Firewall Orchestrator schafft die transparente Übersicht über alle Firewall-Regeln und dokumentiert Änderungen lückenlos und zuverlässig. So gelingt es Unternehmen, eine zentrale Sicht auf ihre dezentrale Infrastruktur herzustellen und jederzeit Reports über aktuelle und historische Regelwerke erstellen zu können. Das vermeidet unnötige Regeln und erleichtert die Re-Zertifizierung.

Eine Lösung, zahlreiche Möglichkeiten

Bei der regelmäßigen Erstellung von Reports im Rahmen des NSPM sparen Unternehmen mit einem Open Source Firewall Orchestrator Zeit und Ressourcen, da sämtliche Änderungen jederzeit automatisch vom System dokumentiert werden und so mit nur einem Klick abrufbar sind. Für einen Compliance-Report können IT-Teams beispielsweise alle Regeln mit Any-Objekten auflisten. Mit einer Vrowser-unabhängigen Web-UI wird es möglich, verschiedenen Kunden oder Teams Sichtbarkeit zu bieten, ohne dass die Verantwortlichen eine produktspezifische Client-Software ausgeben müssen.

Stand: 08.12.2025

Es ist für uns eine Selbstverständlichkeit, dass wir verantwortungsvoll mit Ihren personenbezogenen Daten umgehen. Sofern wir personenbezogene Daten von Ihnen erheben, verarbeiten wir diese unter Beachtung der geltenden Datenschutzvorschriften. Detaillierte Informationen finden Sie in unserer Datenschutzerklärung.

Einwilligung in die Verwendung von Daten zu Werbezwecken

Ich bin damit einverstanden, dass die Vogel IT-Medien GmbH, Max-Josef-Metzger-Straße 21, 86157 Augsburg, einschließlich aller mit ihr im Sinne der §§ 15 ff. AktG verbundenen Unternehmen (im weiteren: Vogel Communications Group) meine E-Mail-Adresse für die Zusendung von Newslettern und Werbung nutzt. Auflistungen der jeweils zugehörigen Unternehmen können hier abgerufen werden.

Der Newsletterinhalt erstreckt sich dabei auf Produkte und Dienstleistungen aller zuvor genannten Unternehmen, darunter beispielsweise Fachzeitschriften und Fachbücher, Veranstaltungen und Messen sowie veranstaltungsbezogene Produkte und Dienstleistungen, Print- und Digital-Mediaangebote und Services wie weitere (redaktionelle) Newsletter, Gewinnspiele, Lead-Kampagnen, Marktforschung im Online- und Offline-Bereich, fachspezifische Webportale und E-Learning-Angebote. Wenn auch meine persönliche Telefonnummer erhoben wurde, darf diese für die Unterbreitung von Angeboten der vorgenannten Produkte und Dienstleistungen der vorgenannten Unternehmen und Marktforschung genutzt werden.

Meine Einwilligung umfasst zudem die Verarbeitung meiner E-Mail-Adresse und Telefonnummer für den Datenabgleich zu Marketingzwecken mit ausgewählten Werbepartnern wie z.B. LinkedIN, Google und Meta. Hierfür darf die Vogel Communications Group die genannten Daten gehasht an Werbepartner übermitteln, die diese Daten dann nutzen, um feststellen zu können, ob ich ebenfalls Mitglied auf den besagten Werbepartnerportalen bin. Die Vogel Communications Group nutzt diese Funktion zu Zwecken des Retargeting (Upselling, Crossselling und Kundenbindung), der Generierung von sog. Lookalike Audiences zur Neukundengewinnung und als Ausschlussgrundlage für laufende Werbekampagnen. Weitere Informationen kann ich dem Abschnitt „Datenabgleich zu Marketingzwecken“ in der Datenschutzerklärung entnehmen.

Falls ich im Internet auf Portalen der Vogel Communications Group einschließlich deren mit ihr im Sinne der §§ 15 ff. AktG verbundenen Unternehmen geschützte Inhalte abrufe, muss ich mich mit weiteren Daten für den Zugang zu diesen Inhalten registrieren. Im Gegenzug für diesen gebührenlosen Zugang zu redaktionellen Inhalten dürfen meine Daten im Sinne dieser Einwilligung für die hier genannten Zwecke verwendet werden. Dies gilt nicht für den Datenabgleich zu Marketingzwecken.

Recht auf Widerruf

Mir ist bewusst, dass ich diese Einwilligung jederzeit für die Zukunft widerrufen kann. Durch meinen Widerruf wird die Rechtmäßigkeit der aufgrund meiner Einwilligung bis zum Widerruf erfolgten Verarbeitung nicht berührt. Um meinen Widerruf zu erklären, kann ich als eine Möglichkeit das unter https://contact.vogel.de abrufbare Kontaktformular nutzen. Sofern ich einzelne von mir abonnierte Newsletter nicht mehr erhalten möchte, kann ich darüber hinaus auch den am Ende eines Newsletters eingebundenen Abmeldelink anklicken. Weitere Informationen zu meinem Widerrufsrecht und dessen Ausübung sowie zu den Folgen meines Widerrufs finde ich in der Datenschutzerklärung.

Screenshot von dem Open Source Firewall Orchestrator der Cactus E-Security GmbH

Screenshot von dem Open Source Firewall Orchestrator der Cactus E-Security GmbH (Bild: Cactus eSecurity GmbH)

Die Integration eines LDAP-basierter Verzeichnisdienst, zum Beispiel „Microsoft Active Directory“, ist möglich, um Benutzer zu authentifizieren und auch für die notwendige Mandatenfähigkeit ist bereits gesorgt. API-Schnittstellen bieten außerdem zahlreiche Automatisierungsmöglichkeiten. Vorhandene Workflow-Systeme wie „ARS“ oder „Servicenow“ können beispielsweise in eine solche Open-Source-Lösung integriert werden, so dass der manuelle Aufwand in den IT-Teams stark reduziert wird.

Neben all den bereits vorbereiteten Features hat ein quelloffenes System den Charme, dass ständig neue Funktionalitäten hinzukommen, die die gesamte Community nutzen kann. So entwickelt sich ein solcher Firewall Orchestrator mit den veränderlichen Anforderungen des Marktes stetig weiter und bleibt auch über den Zeitverlauf ein verlässlicher Partner.

Sponsored eBook

Das A und O im RZ: Automatisierung und Orchestrierung

eBook: Das A & O im RZ

eBook: Das A & O im RZ (Bild: DataCenter-Insider)

Angesichts des explosiven Wachstums der Anforderungen an die Betriebseffizienz eines modernen Rechenzentrums stellt sich die Frage nach den geeigneten Mitteln. Automatisierung und Orchestrierung (A & O) können Abhilfe schaffen.

Hier ein Auszug aus dem Inhaltsverzeichnis des eBook:

- Automatisierung & Orchestrierung im RZ: Gründe und Ziele

- Techniken der Orchestrierung

- Alles Software? Hier macht die physische RZ-Schicht die Musik

- Von der Selbstheilung bis zum „atmenden“ Rechenzentrum

Jeder Anwender kann individuell für sich nützliche Features implementieren und diese wahlweise lokal speichern. Alternativ lassen sich solche Erweiterungen mit den anderen Nutzern teilen, so dass in der übergreifenden Zusammenarbeit ein umfassendes Tool entsteht, mit dem jede Organisation optimal arbeiten kann – und das ohne Lizenzkosten oder sonstige Investitionen.

Mit der Nutzung eines Open Source Firewall Orchestrators entfällt die Abhängigkeit von Herstellern und deren Systemvorgaben. Jedes Unternehmen, welches ein offenes Tool für sich nutzt, behält die volle Kontrolle darüber und kann es den eigenen individuellen Bedürfnissen beliebig anpassen. So gelingt Sicherheit auf einem völlig neuen Niveau.

Ausgerechnet: Offene Lösungen für mehr Sicherheit, so die These von Tim Purschke.

Ausgerechnet: Offene Lösungen für mehr Sicherheit, so die These von Tim Purschke. (Bild: Cactus eSecurity GmbH)

* Über den Autor:Als Gesellschafter und Geschäftsführer der Cactus eSecurity GmbH ist Tim Purschke verantwortlich für die strategische Weiterentwicklung des Beratungsunternehmens für IT-Sicherheit. Unter anderem ist er dort als Berater Netzwerksicherheit tätig und kümmert sich um die Automatisierung von Prozessen. Vor der Gründung des Unternehmens im Jahr 1999 studierte Tim Purschke Informatik an der TH Darmstadt sowie am Trinity College Dublin.

Artikelfiles und Artikellinks

(ID:47494721)

:quality(80)/p7i.vogel.de/wcms/a0/5c/a05ce4fbcfe99c62f0b73c0f7e83e759/0130164159v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dd/de/ddde6210227c053031a7e9c2be8b7c97/0130113347v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/0a/50/0a5048fd61449f264fd6ba611bb5ec83/0130044632v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1b/31/1b3171cb6022332e381053024a22fb1f/0130115845v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/1f/631f96e15c822a8a5c91de8ca4b8ab0e/0130142087v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c2/62/c262b34c46d646db2ddce3a018e41dce/0130051138v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/37/e7/37e7dbaf09eb7f69c38f5b2965b07f19/0130020973v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/95/f1950d4a88c49d395daa5e49e85e93da/0130054266v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e3/0f/e30f9f6d8f374b4057266749abebe9f3/0130016264v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/33/b3/33b3ac9a4eed2ffe89395601d0a4a665/0129899981v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/51/ff/51ff2ae588ea35cea7bfa27bc1128b1c/0129998600v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/00/cd/00cd2638fdf837929eb2705ff92dd6a3/0129912867v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3a/61/3a61a866e4e765969cecadd31eb58f3c/0130054820v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ad/38/ad38f70739bbe78593f25e90e1e82dfe/0129989252v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ab/2f/ab2fe34a407574104b8542b1547f0057/0129966653v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/50/88/5088cad42bbd4353b7b002c4a587b508/0129964720v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/75/3c/753c726b891042cc37f8edca2704e1b0/0129964358v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b9/65/b9654dfbc8d07f61e35ef56044100f08/0130039376v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9b/bf/9bbf759deadf4ca1d6310f7cbdbff980/0129915890v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/87/c3/87c333dec805d652d7e1ba345c91f228/0129117129v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2b/45/2b45ca96c82584afbfc87444933ccb1d/0129877441v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/20/f0/20f0cbbd1d114701185a7e47f8ea2b38/0129915040v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/9a/8b9a93b0ac356d93f94c81df1d8611b0/0129876476v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/fc/94/fc94436a50c9e5f98a20bdc01386a20d/0129619703v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/56/ae/56ae275d7d73fb6d0c9f23acfb47211c/0130131371v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1e/74/1e7406a7e51c5a858b8f5f7f466e1ca0/0130073596v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1d/29/1d29d823979bf260b9caa4ebea7b8328/0130067984v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f3/da/f3dacd38e5834ae3f3c9d0a4bc9664d3/0113348475.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/f5/90f56ec6cb3ddbdabca2162fd5477836/0113078524.jpeg)

:quality(80)/p7i.vogel.de/wcms/0f/09/0f097990002b7600075e43c92af4a3fd/0110524571.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/ae/66ae9e32738784b57e2ad8c1a4b0986f/0109756744.jpeg)

:quality(80)/p7i.vogel.de/wcms/30/b2/30b2211b72840a2d25a8dde06155e91f/0130087940v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/3e/7b/3e7bf017d813331ad40ba2ef91c3bf81/0130092884v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ee/3f/ee3f063b82737f0369c09ba7854587b5/0127234708v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/f0/f1f007a4518fa65d3cb0ea5ca465142a/0121300054v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/a8/28/a828f76369267628d833a12c26dd6579/0121131534v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/c2/8a/c28a3e2b1e5a668e85a60ab1513f0505/0114961639.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/64/e4/64e4be0db6ddc/rittal-4c-w.png)

:fill(fff,0)/p7i.vogel.de/companies/64/39/6439b8923f905/vzm-logo-2023-rgb-400pxb-it-sicherheit.png)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:quality(80)/p7i.vogel.de/wcms/30/37/30370ee31df6c5b50d9e38ef9f7c748e/0128379051v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d7/11/d71108a9d346c395beafa961bebc80f7/0128661626v1.jpeg)